DDoS vs DoS | Vad är skillnaden och hur kan man förhindra dem?

Ddos Vs Dos Vad Ar Skillnaden Och Hur Kan Man Forhindra Dem

I den här världen där människor litar mer på Internet, händer det några skadliga händelser i cybervärlden. Brottslingar försöker allt de kan göra för att utnyttja människors integritet och stjäla data, som DDoS- och DoS-attacker. Idag är den här artikeln om DDoS vs DoS på MiniTool webbplats kommer att presentera sina skillnader.

Med fler typer av cyberattacker behöver folk veta mer om dem så att specifika metoder kan utformas för målattacker. Därför, för att förhindra dessa två kraftfulla fiender – DDoS-attacker och DoS-attacker, måste du ta reda på vad de är.

Vad är DDoS-attacker?

DDoS Attack (Distributed Denial-of-Service Attack) är en cyberbrottslighet där angriparen översvämmer en server med internettrafik för att hindra användare från att komma åt anslutna onlinetjänster och webbplatser. Egentligen är det mycket likt DoS-attacker så att många människor kommer att missa dessa två attacker.

Om du vill veta mer om DDoS-attacker kan du hänvisa till den här artikeln: Vad är DDoS Attack? Hur man förhindrar DDoS-attack .

Vad är DoS-attacker?

En överbelastningsattack (DoS) är en typ av nätverksattack där en angripare försöker göra en maskin eller nätverksresurs otillgänglig för sin målanvändare genom att tillfälligt eller på obestämd tid avbryta tjänsten för värdar som är anslutna till nätverket.

Typer av DoS-attacker och DDoS-attacker

Även om de har liknande syften att attackera datorer, kan du fortfarande klassificera dem efter deras olika attackmetoder. Detta är en stor skillnad mellan DoS-attacker och DDoS-attacker. Det finns tre typer av DoS-attacker respektive DoS-attacker.

Tre typer av DoS-attacker

Teardrop Attack

Teardrop-attacken utnyttjar informationen i paketets header i TCP/IP-stackenimplementeringen som litar på IP-fragmentet.

Ett IP-segment innehåller information som indikerar vilket segment av originalpaketet segmentet innehåller, och vissa TCP/IP-stackar, såsom NT före Service Pack4, kommer att krascha vid mottagande av ett förfalskat segment med överlappande förskjutningar.

När ett IP-paket sänds över ett nätverk kan paketet delas upp i mindre bitar. En angripare kan implementera en Teardrop-attack genom att skicka två (eller fler) paket.

Översvämningsattack

SYN-översvämningsattacker utnyttjar TCP:s trevägshandskakningsmekanism. Angriparen skickar en begäran till den attackerade änden genom att använda en förfalskad IP-adress, och svarspaketet som skickas av den attackerade änden når aldrig destinationen. I det här fallet förbrukar den attackerade änden resurser medan den väntar på att anslutningen ska stängas.

Om det finns tusentals sådana anslutningar kommer värdresurserna att vara uttömda, och därmed uppnå målet med attacken.

IP Fragmentation Attack

IP-fragmenteringsattack hänvisar till en sorts sårbarhet för omorganisation av datorprogram. Den kan skicka de modifierade nätverkspaketen, men det mottagande nätverket kan inte omorganiseras. På grund av ett stort antal omonterade paket kör nätverket fast och använder alla sina resurser.

Tre typer av DDoS-attacker

Volumetriska attacker

Volumetriska attacker utförs genom att bombardera en server med så mycket trafik att dess bandbredd blir helt uttömd.

I en sådan attack skickar en illvillig aktör förfrågningar till en DNS-server med hjälp av målets förfalskade IP-adress. DNS-servern skickar sedan sitt svar till målservern. När det är gjort i stor skala, kan syndafloden av DNS-svar orsaka förödelse på målservern.

Protokollattacker

Protokoll DDoS-attacker är beroende av svagheter i Internetkommunikationsprotokoll. Eftersom många av dessa protokoll används globalt är det komplicerat och mycket långsamt att ändra hur de fungerar.

Till exempel är kapning av Border Gateway Protocol (BGP) ett bra exempel på ett protokoll som kan bli grunden för en DDoS-attack.

Webapplikationsbaserade attacker

En applikationsattack består av cyberbrottslingar som får tillgång till otillåtna områden. Angripare börjar oftast med en titt på applikationslagret och letar efter applikationssårbarheter skrivna i kod.

DDoS vs DoS-attacker

För att jämföra DDoS-attacker med DoS-attacker kommer den här artikeln att klargöra skillnaderna i deras viktiga funktioner.

Internet anslutning

Den viktigaste skillnaden mellan DoS- och DDoS-attacker är att DDoS använder flera internetanslutningar för att sätta offrets datornätverk offline medan DoS använder en enda anslutning.

Attackhastighet

DDoS är en snabbare attack jämfört med en DoS-attack. Eftersom DDoS-attacker kommer från flera platser kan de distribueras mycket snabbare än DoS-attacker med en enda plats. Den ökade hastigheten på attacken gör det svårare att upptäcka, vilket innebär ökad skada eller till och med katastrofala resultat.

Lätt att upptäcka

DoS-attacker är lättare att spåra jämfört med DDoS-attacker. Hastighetsjämförelsen har berättat för oss att DDoS-attacker fungerar snabbare än DoS, vilket kan göra attacken svår att upptäcka.

Dessutom, eftersom en DoS kommer från en enda plats, är det lättare att upptäcka dess ursprung och bryta anslutningen.

Trafikvolym

DDoS-attacker tillåter angriparen att skicka enorma mängder trafik till offrets nätverk. En DDoS-attack använder flera fjärrdatorer (zombies eller bots), vilket innebär att den kan skicka mycket större mängder trafik från olika platser samtidigt, och överbelasta en server snabbt på ett sätt som undviker upptäckt.

Utförandesätt

Vid DDoS-attacker laddas offrets PC från paketet med data som skickas från flera platser; i DoS-attacker laddas offrets PC från paketet med data som skickas från en enda plats.

DDoS-attacker samordnar flera värdar som är infekterade med skadlig programvara (bots) för att skapa ett botnät som hanteras av en kommando- och kontrollserver (C&C). Däremot använder DoS-attacker vanligtvis skript eller verktyg för att utföra attacker från en enda maskin.

Vilken är farligare?

Enligt ovanstående jämförelse mellan DDoS-attacker och DoS-attacker är det uppenbart att DDoS-attacker överträffar i många aspekter, vilket gör att DDoS-attacker blivit en tuffare fråga hittills.

DDoS- och DoS-attacker är båda farliga och vilken som helst av dem kan leda till ett allvarligt avstängningsproblem. Men DDoS-attacker är farligare än DoS-attacker eftersom de förra startas från distribuerade system medan de senare exekveras från ett enda system.

Om du vill veta hur du identifierar om du genomgår DDoS-attacker eller DoS-attacker. Det finns några signaler som du kan komma på.

- En osynlig långsam nätverksprestanda.

- En denial of service av en av de digitala fastigheterna.

- En okänd förlust av nätverksanslutning till maskiner på samma nätverk.

- Eventuella plötsliga driftstopp eller prestandaproblem.

Varför inträffar DoS- och DDoS-attacker?

Sök efter förmåner

De flesta cyberkriminella aktiviteter härrör från sökandet efter förmåner. På Internet finns det en speciell skatt som har en stor attraktionskraft för kriminella – virtuella tillgångar. Med flera attacker kommer vissa e-handelswebbplatser att krascha och vad som är allvarligare är de ekonomiska förlusterna.

Dessutom betraktas människors integritet som en lönsam tillgång. Det kan säljas till företag i behov, som shoppingplattformar eller andra tjänsteföretag.

Ideologiska övertygelser

För dessa hackare, vad de vill är inte att gynna utan att visa sitt politiska stöd eller avvikande. De kommer att rikta in sig på politiker, politiska grupper eller andra statliga och icke-statliga organisationer eftersom deras ideologiska övertygelser skiljer sig från att stänga en webbplats.

Cyberkrigföring

När vissa människor hävdar sin politiska oliktänkande på ett så aggressivt sätt kommer människor med olika politiskt stöd att slå tillbaka på samma sätt, vilket därför utlöser cyberkrigföring. Vanligtvis försöker olika typer av DDoS-attacker av militanter och terrorister i politiska eller militära syften.

Skadliga konkurrenter

För personligt intresse kommer vissa konkurrenter att vidta illvilliga åtgärder för att attackera sina rivaler och DDoS-attacker används ofta i kommersiella krig.

DDoS-attacker kan göra ett företags nätverk nere, under vilka rivalerna kan stjäla sina kunder.

Hur förhindrar man DDoS- och DoS-attacker?

Nu när du har lärt dig om DoS vs DDoS-attacker, kanske du undrar om det finns några tillgängliga metoder som används för försiktighetsåtgärder. För att förhindra DDoS-attacker och DoS-attacker kan du göra enligt följande.

- Skapa DDoS-skydd i flera lager.

- Använd webbapplikationsbrandväggar.

- Känn till symptomen på attacken.

- Öva kontinuerlig övervakning av nätverkstrafik.

- Begränsa nätverkssändningar.

- Har en serverredundans.

Bortsett från det är det värt att betona vikten av backup. Vilka DDoS-attacker eller DoS-attacker än så kan de leda till långsam internetprestanda, avstängning av webbplatsen, systemkrascher etc. Endast om du har förberett en systemsäkerhetskopiering på andra externa diskar kan systemåterställningen utföras snart.

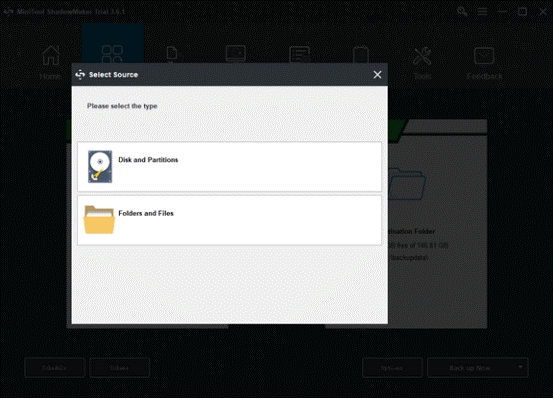

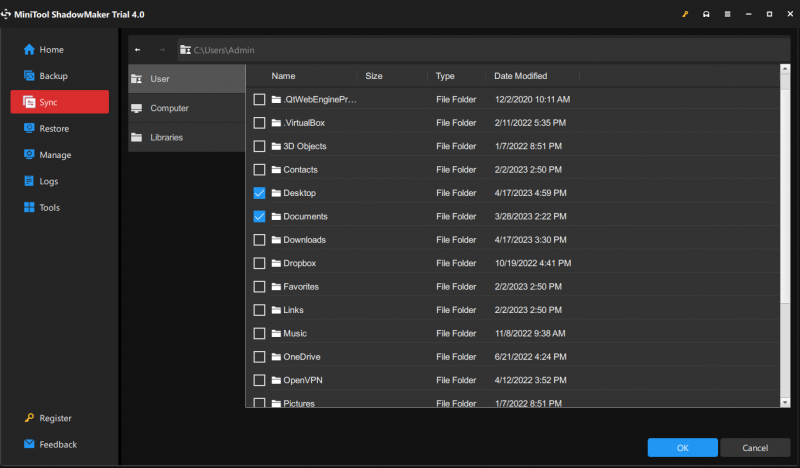

På det här sättet, MniTool ShadowMaker kan uppfylla dina krav och andra tillgängliga funktioner är inställda för att förbättra din säkerhetskopieringsupplevelse. Du kan göra en schemalagd säkerhetskopiering (dagligen, veckovis, månadsvis, vid evenemang) och säkerhetskopieringsschema ( full backup, inkrementell backup, differentiell backup ) för din bekvämlighet.

Gå till ladda ner och installera det här programmet och du kan njuta av en testversion i 30 dagar gratis.

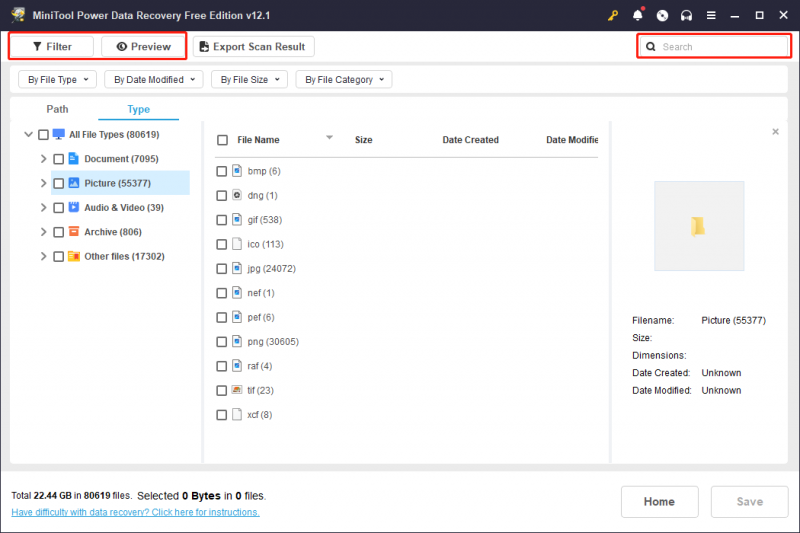

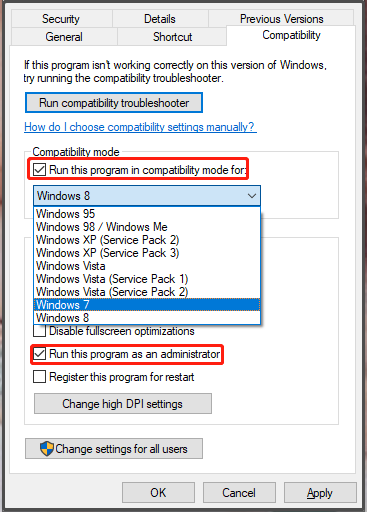

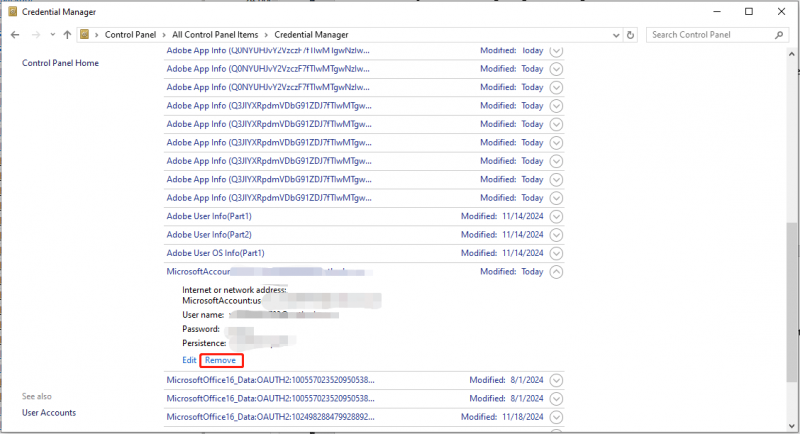

Steg 1: Öppna MiniTool ShadowMaker och klicka Fortsätt rättegången för att komma in i programmet.

Steg 2: Gå till Säkerhetskopiering fliken och Systemet har valts som källa. Om du vill byta till andra mål för säkerhetskopiering – disken, partitionen, mappen och filen – eller andra mål för säkerhetskopiering – Administratörskontomapp , Bibliotek , Dator , och Delad , kan du klicka på Källa eller Destination och välj dem igen.

Steg 3: För att avsluta säkerhetskopieringen måste du klicka på Säkerhetskopiera nu alternativet att starta processen omedelbart eller Säkerhetskopiera senare möjlighet att fördröja säkerhetskopieringen. Den fördröjda säkerhetskopieringen är på Klara av sida.

Slutsats:

Alla cyberattacker kan göra din dataförlust eller integritetsintrång möjlig, vilket är svårt att förhindra. Men för att undvika att en mer allvarlig situation inträffar kan du göra en backupplan för alla dina viktiga data. Den här artikeln om DDoS vs DoS har introducerat två vanliga attacker. Hoppas ditt problem kan lösas.

Om du har stött på några problem när du använder MiniTool ShadowMaker kan du lämna ett meddelande i följande kommentarszon så svarar vi så snart som möjligt. Om du behöver hjälp när du använder programvaran MiniTool kan du kontakta oss via [e-postskyddad] .

Vanliga frågor om DDoS vs. DoS

Kan du DDoS med en dator?På grund av dess småskalighet och grundläggande karaktär fungerar ping-of-death attacker vanligtvis bäst mot mindre mål. Angriparen kan till exempel rikta in sig på en enskild dator eller en trådlös router. Men för att detta ska lyckas måste den illvilliga hackaren först ta reda på enhetens IP-adress.

Hur mycket kostar DDoS-attacker?I förlorade intäkter och data kan kostnaden för en DDoS-attack på ditt teknikföretag eller din kunds verksamhet eskalera snabbt. Det genomsnittliga små och medelstora företaget spenderar 0 000 per attack.

Vilka är två exempel på DoS-attacker?Det finns två allmänna metoder för DoS-attacker: översvämningstjänster eller kraschtjänster. Översvämningsattacker inträffar när systemet tar emot för mycket trafik för att servern ska kunna buffra, vilket gör att de saktar ner och till slut stannar. Populära översvämningsattacker inkluderar buffertspillsattacker – den vanligaste DoS-attacken.

Hur länge varar DDoS-attacker?Den här typen av sporadiska attacker kan variera i längd, från kortvariga åtgärder som varar i några minuter till längre strejker som överstiger en timme. Enligt DDoS Threat Landscape Report 2021 från svenska Telia Carrier har dokumenterade attacker en genomsnittlig längd på 10 minuter.

![[Löst] Skapandet av dumpfil misslyckades under dumpningsskapandet](https://gov-civil-setubal.pt/img/partition-disk/25/dump-file-creation-failed-during-dump-creation.png)

![Hur rullar jag tillbaka en drivrutin i Windows? En steg-för-steg-guide [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/29/how-roll-back-driver-windows.jpg)

![SATA vs SAS: Varför behöver du en ny SSD-klass? [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/66/sata-vs-sas-why-you-need-new-class-ssd.jpg)

![Topp 10 programvara för fläktkontroll på Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/35/top-10-fan-control-software-windows-10.png)

![Vad är HP Boot Menu? Hur du kommer åt startmenyn eller BIOS [MiniTool-tips]](https://gov-civil-setubal.pt/img/data-recovery-tips/80/what-is-hp-boot-menu.png)