Vad är cybersäkerhet? Typer av cybersäkerhet förklaras

What Is Cybersecurity Types Of Cybersecurity Explained

Vad är cybersäkerhet? Folk hörde mycket om detta namn när det gäller cyberaktiviteter. Med de ökande cyberhoten letar människor aktivt efter effektiva sätt att hantera dem, vilket är nära relaterat till cybersäkerhet. Detta inlägg från MiniTool kommer att ge dig mer information om detta koncept.Vad är cybersäkerhet?

När du först såg det här ordet kanske du ställer den här frågan om cybersäkerhet – vad är cybersäkerhet? De flesta människor har bara en allmän uppfattning om vad det betyder men vet inte hur viktig cybersäkerhet är. Nu ska vi kolla hur folk definierar det.

Cybersäkerhet är en kurs av åtgärder, praxis och tekniska lösningar för att förebygga och mildra cyberattack på dina datorer, servrar, mobila enheter, nätverk, program, system, data, finansiella tillgångar etc.

Normalt, oavsett vilken typ av åtgärder du vidtar för att försvara dig mot cyberattacker och skydda mot otillåten exploatering av system, nätverk och teknologier, som har varit inblandade i cybersäkerhetens omfattning.

Typer av cybersäkerhet

En stark cybersäkerhetsstrategi skyddar din IT-infrastruktur och domäner väl. Cybersäkerhet är ett brett område som täcker flera discipliner och vi kan dela in det i olika typer.

Nätverkssäkerhet

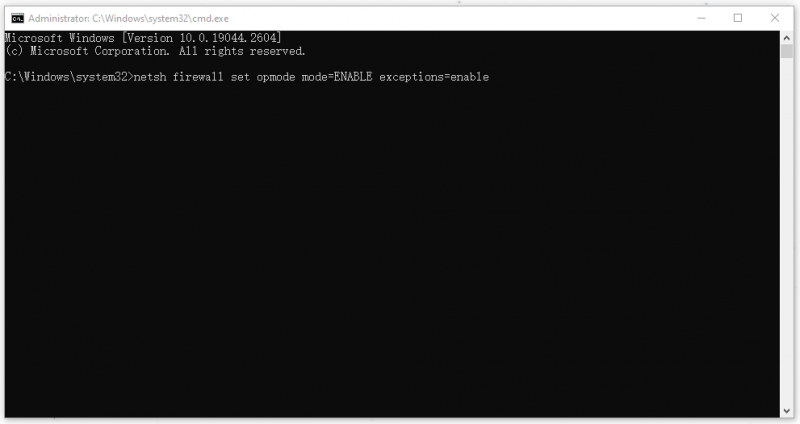

Nätverkssäkerhet är metoden att skydda den underliggande nätverksinfrastrukturen mot obehörig åtkomst, missbruk eller stöld. Integriteten hos ett datornätverk och data i det är också skyddsmålen för nätverkssäkerhet, vilket säkerställer att nätverket är användbart och pålitligt.

Via nätverkssäkerhet kan du säkerställa nätverkens pågående höga prestanda och konfidentialitet, integritet och tillgänglighet för data på ett nätverk. Även med de utvecklade nätverksattackmetoderna kan människor fortfarande lita på åtkomstkontroll, antivirus och antimalware , beteendeanalys, förebyggande av dataförlust , sandboxning , och mer. för att bättre skydda dina cyberaktiviteter.

Molnsäkerhet

Molnsäkerhet är en kurs av åtgärder och teknik baserad på molnbaserade nätverk för att skydda molnbaserad infrastruktur, applikationer och data. Molnsäkerhet handlar om molnbaserade resurser, vilket kräver robusta identitets- och åtkomsthanteringslösningar för att definiera och upprätthålla behörigheter för användare och applikationer.

Flytten kan effektivt skydda molnkundernas säkerhet, inklusive deras molntillgångar, och visualisera deras molnmiljöer.

Endpoint Security

Slutpunktssäkerhet är metoden att säkra slutpunkter eller ingångspunkter för slutanvändarenheter som stationära datorer, bärbara datorer och mobila enheter från att utnyttjas och hackas.

Endpoint-säkerhet kan ge detaljerad och responsiv säkerhet på slutpunktsnivå, som syftar till att säkra hela nätverket och dess slutpunkter. Det vanligaste exemplet på traditionell slutpunktssäkerhet är antivirusprogram.

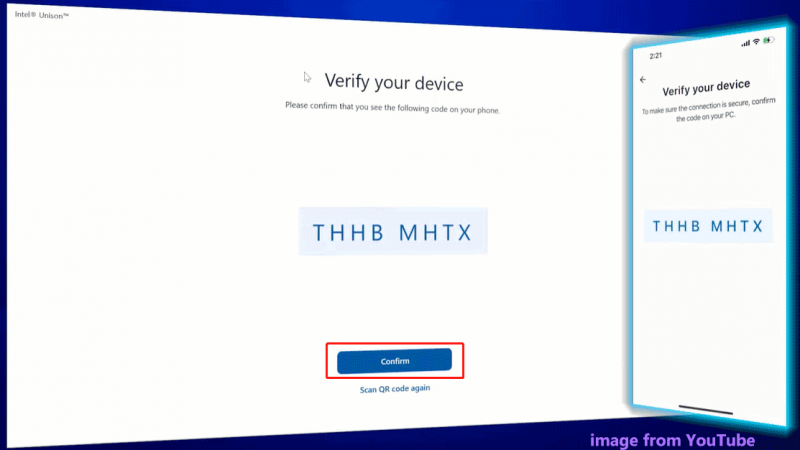

Mobil säkerhet

Mobil säkerhet syftar till att tillhandahålla skyddsprocedurer för mobila enheter, såsom smartphones, surfplattor och bärbara datorer, och personlig och affärsrelaterad information som lagras på och överförs från mobila enheter kan skyddas.

Till exempel erbjuder autentisering och auktorisering över mobila enheter bekvämlighet men ökar också risken. Data överförs mellan mobiler, med risk för informationsläckage när som helst. Pegasus spionprogram är en av de vanligaste farorna som hotar den mobila säkerheten. Det är därför mobil säkerhet är så viktig.

IoT-säkerhet

IoT-säkerhet betyder Internet of Things-säkerhet, som används av många företag för bättre produktivitet och ökad insyn i deras verksamhet. Eftersom flera nätverksanslutna enheter är utplacerade på företagsnätverk, vilket gör känslig data och kritiska system lättillgängliga, är vissa yrkesverksamma dedikerade till att utveckla IoT-säkerhet för att säkra företaget mot cyberhot.

Gradvis är IoT-säkerhet en viktig komponent i en företags cybersäkerhetsstrategi eftersom den begränsar riskerna med dessa osäkra nätverksanslutna enheter.

Applikationssäkerhet

Vad är applikationssäkerhet? Som namnet antyder betyder det att designa, koda och konfigurera din applikation för att förhindra och försvara sig mot cyberhot, och även mer fokus på att identifiera och reparera sårbarheter i applikationsprogramvara.

Det finns ett annat liknande ord – webbapplikationssäkerhet. Deras nyans är att de skyddar olika mål och den här är benägen att hantera säkerheten för webbplatser, webbapplikationer och webbtjänster.

Informationssäkerhet

Dataintrång har vuxit till att bli ett allvarligt problem och sekretess på nätet är lätt att avslöjas offentligt på grund av vissa cyberattacker. Ett företag kan förresten drabbas av betydande skada på sitt rykte i dataintrånget. Detta tillstånd inträffar ofta i konkurrensen på marknaden. Informationssäkerhet är viktigt för både den personliga och verksamhetens skull.

Detta inkluderar skydd av personlig information, finansiell information och känslig eller konfidentiell information som lagras i både digitala och fysiska former. Informationssäkerhet kan skydda dem från missbruk, obehörig åtkomst , störningar osv.

För att stärka informationssäkerheten kommer fler och fler företag att sätta standarder för informationssystemsäkerhet och riskreducering. Samtidigt måste användare förbättra sin medvetenhet när de använder sociala medier eller annan programvara/webbplatser som kräver privat information.

Noll förtroende

Zero Trust är en säkerhetsmodell som har strikta åtkomstkontroller och kräver att, oavsett vem du är, i eller utanför organisationens nätverk, autentiseras och kontinuerligt valideras för säkerhetskonfiguration. Som standard, efter att ha tillämpat Zero Trust-säkerhetsstrategin för åtkomst, kommer ingen att vara betrodd. Det är därför den kallar namnet.

Vanliga cybersäkerhetshot

Ovanstående är några vanliga typer av cybersäkerhet och vilken typ av cybersäkerhetshot händer ofta i dina onlineaktiviteter? Ta en titt på det så kan du bli bättre på cybersäkerhet när de kommer upp.

Skadlig programvara

Skadlig programvara hänvisar ofta till skadlig programvara installerad på en enhet utan användarens samtycke och startar tyst en serie av störningar i ditt system och dina nätverk. De kan läcka privat information, få obehörig åtkomst till information eller system, beröva åtkomst till data osv.

Inför denna fara väljer de flesta att installera anti-malware för att skydda datorn i realtid. Det är en av de effektiva metoderna.

För att kontrollera om din dator är infekterad med skadlig programvara är den här artikeln användbar: Vad är ett möjligt tecken på skadlig programvara på datorn? 6+ symtom .

Ransomware

Ransomware är utformad för att permanent kryptera filer på en enhet, vilket gör alla filer och de system som förlitar sig på dem oanvändbara. Hackare tar ofta tillfället i akt att kräva en lösensumma, annars kommer de att få dig att förlora data för alltid.

När du stöter på den här typen av hot kan du först koppla från Internet, ta bort alla anslutningar och sedan prova något dekrypteringsverktyg för ransomware för att återfå åtkomst.

Nätfiske

Nätfiske syftar till att stjäla eller skada känslig data genom att lura människor att avslöja personlig information. De kan använda människors e-postmeddelanden, webbplatser eller meddelanden som kanaler för att sprida bedrägerierna. För att skydda dig mot nätfiske bör du lära dig hur du gör känna igen och undvika dem . Att tillämpa bättre sätt att stärka integritetssäkerheten är mycket viktigt för dig.

DDoS-attacker

DDoS-attacker försöker skapa överbelastning genom att konsumera all tillgänglig bandbredd mellan målet och det större Internet, vilket överväldigar målsystemet. Det finns många typer av DDoS-attacker och om du vill veta hur du förhindrar dem, vänligen se det här inlägget: Vad är DDoS Attack? Hur man förhindrar DDoS-attack .

Enkla cybersäkerhetslösningar

Tips 1: Använd starka lösenord

Normalt sett är lösenordsskydd det första försvaret mot cyberbrottslingar och deras obehöriga åtkomst till dina konton, enheter och filer, så det är viktigt att uppgradera det första skyddslagret. Hur skapar man ett starkt lösenord? Här är några tips:

- Minst 12 tecken och 14 eller fler är bättre.

- Stora bokstäver, gemener, siffror och symboler ingår.

- Undvik att använda ett ord som kan vara lätt att hitta eller gissa.

- Använd inte samma lösenord som de tidigare eller de som används på andra konton.

- Anteckna eller skicka inte lösenorden via e-post, snabbmeddelanden eller något annat kommunikationsmedel.

- Byt lösenord omedelbart på konton som du misstänker kan ha utsatts för intrång.

- Aktivera multifaktorautentisering när det är tillgängligt.

Tips 2: Undvik att använda offentliga nätverk

Ett offentligt nätverk är tillgängligt för alla och är generellt öppet, vilket gör det lätt att bli hackad och orsaka ett brett spektrum av offer. Hittills har vi hört många relaterade potentiella tekniker som hackare använder för att utnyttja offentligt Wi-Fi och äventyra din känsliga data.

Till exempel är offentliga Wi-Fi-användare främsta mål för MITM-attacker (Man-in-the-Middle). Hackare kan komma åt människors data via det öppna nätverket och dessutom få sekretess för skadliga aktiviteter. Dessutom finns det några andra möjliga hackningsmetoder, såsom Packet Sniffing, Session Hijacking, DNS-spoofing , Wi-Fi Phishing, etc. Därför bör du undvika att använda det offentliga nätverket.

Tips 3: Var försiktig med länkar och e-postbilagor

Människor föredrar att använda e-post för att överföra information men potentiella hot finns. E-postattacker inkluderar många typer och det är svårt att försvara effektivt. De vanligaste är nätfiske, vishing, smishing, valfångst, pharming, spionprogram , adware, spam, etc.

Via e-postbilagor och länkar kan skadlig programvara automatiskt installeras i ditt system efter ett klick. Du bör vara uppmärksam när du får konstiga e-postmeddelanden.

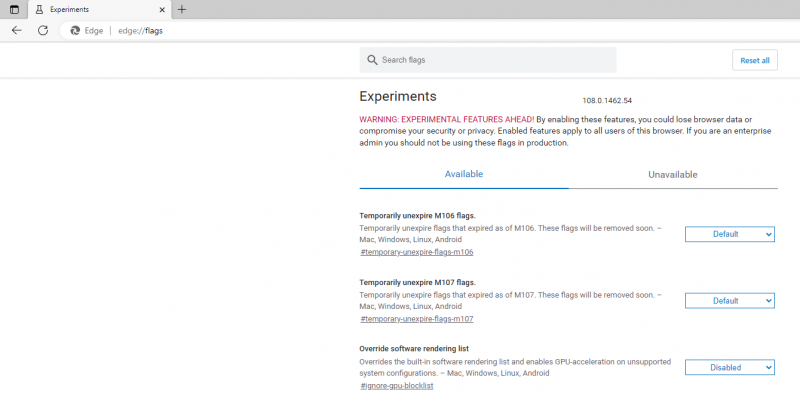

Tips 4: Håll din programvara och ditt system uppdaterade

En vanlig uppdatering kan fixa vissa buggar och optimera den övergripande prestandan. Med jämna mellanrum kommer Microsoft att utfärda säkerhetskorrigeringar för att åtgärda de upptäckta säkerhetsbristerna och uppgradera skyddsnivån. Om du vill dra nytta av det, snälla uppdatera ditt system och programvara utan dröjsmål.

Tips 5: Använd antivirusprogram

Microsoft Defender Antivirus är en Windows-inbyggd mjukvarukomponent för att skydda din Windows-dator mot skadlig programvara, virus och andra hot. Du kan också använda andra antivirusprogram från tredje part för en högre säkerhetsnivå. Se till att din enhet är skyddad i realtid.

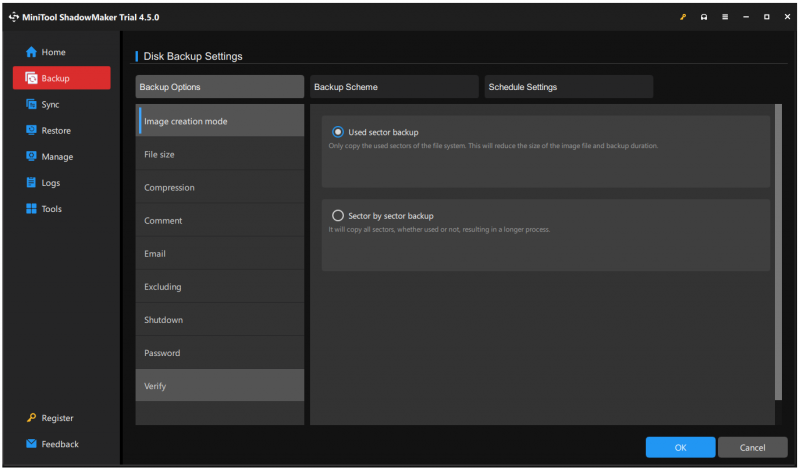

Tips 6: Förbered regelbundna säkerhetskopior av data

En annan enkel cybersäkerhetslösning är att förbereda regelbundna säkerhetskopior av data. Många offer för cyberhot har klagat på dataförlust orsakad av att hacka mycket. Det är ett stort problem även om du har blivit av med den vidriga skadliga programvaran. Människor förlorar bara sin värdefulla data och ingenting kan hjälpa till att återställa den.

Det finns ett sätt att förhindra att en sådan katastrof inträffar – säkerhetskopiering av data . MiniTool ShadowMaker är en underbar Programvara för säkerhetskopiering av PC , vilket tillåter ett enda klick säkerhetskopiering av systemet lösning och snabb dataåterställning. Förutom systemet kan du också backup filer , mappar, partitioner och diskar. Interna/externa hårddiskar och NAS-enheter är tillgängliga som backupdestination.

För högre datasäkerhet kan du lägga till lösenordsskydd till dina säkerhetskopior. Om du vill göra automatiska säkerhetskopieringar kan du ställa in säkerhetskopieringsscheman och välja ett föredraget säkerhetskopieringsschema. För att prova fler funktioner kan du ladda ner och installera MiniTool ShadowMaker testversion i 30 dagar gratis.

Det rekommenderas att säkerhetskopiera data till en extern hårddisk i händelse av systemkraschar. Sätt in enheten i enheten innan du öppnar säkerhetskopieringsverktyget om du vill göra det.

MiniTool ShadowMaker testversion Klicka för att ladda ner 100 % Rent & Säkert

Steg 1: Starta MiniTool ShadowMaker och klicka Fortsätt rättegången för att komma in i gränssnittet.

Steg 2: I Säkerhetskopiering fliken, välj säkerhetskopieringskälla och destination som du vill. Klicka sedan alternativ för att konfigurera säkerhetskopieringsinställningarna baserat på dina krav.

Steg 3: När du har konfigurerat allt rätt, klicka Säkerhetskopiera nu för att starta uppgiften omedelbart eller skjuta upp den genom att klicka Säkerhetskopiera senare .

Vad händer om ditt system kraschar på grund av cyberattacker? Så länge du har förberett en systemsäkerhetskopiering med MiniTool ShadowMaker i förväg kan du återställa ditt system snabbt och enkelt. MiniTool ShadowMaker tillhandahåller Mediebyggare för att skapa en startbar USB-enhet och du kan återställa systemet efter att du har startat upp din dator.

En annan utmärkt funktion – Universal återställning – kan fixa kompatibilitetsproblem om du vill utföra en systemåterställning mellan två olika datorer. För detaljerade steg, läs den här artikeln: En guide om hur du återställer Windows-säkerhetskopia till en annan dator .

Slutsats

Vad är cybersäkerhet? Efter att ha läst det här inlägget kan du ha en förståelse för cybersäkerhet. När du, tyvärr, blir inblandad i vissa cyberattacker, kan effektiva cybersäkerhetslösningar ta dig ur besväret.

Dessutom är säkerhetskopiering av data ett säkerhetstips som vissa människor kan ignorera, vilket spelar en viktig roll för att skydda data. Dataförlust är ett av de vanligaste resultaten av cyberhot och MiniTool ShadowMaker – denna säkerhetskopieringsprogramvara kan hjälpa dig mycket.

Om du har några problem när du använder detta säkerhetskopieringsverktyg, vänligen kontakta oss via [e-postskyddad] , och ett professionellt supportteam är dedikerade till att lösa dina problem.

![[5 sätt] Hur kommer man in i BIOS på Windows 11 vid omstart?](https://gov-civil-setubal.pt/img/news/00/how-get-into-bios-windows-11-restart.png)

![AMD A9 Processor Review: Allmän information, CPU-lista, fördelar [MiniTool Wiki]](https://gov-civil-setubal.pt/img/minitool-wiki-library/16/amd-a9-processor-review.png)

![Vad ska jag göra om den här datorn inte visas på din iPhone [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/88/what-do-if-trust-this-computer-does-not-appear-your-iphone.jpg)