Löst! Vad är en cyberattack? Hur kan man förhindra cyberattacker?

Resolved What Is A Cyber Attack How To Prevent Cyber Attacks

Vad är en cyberattack? För att svara på den här frågan kommer det här inlägget att visa dig olika typer av cyberattacker för att illustrera deras funktioner och hjälpa dig att identifiera dem. Dessutom, i detta inlägg om MiniTool webbplats , kommer vi att tillhandahålla några tillgängliga metoder för att förhindra cyberattacker.Vad är en cyberattack?

Vad är en cyberattack? Cyberattack är en allmän beskrivning av en serie cyberaktiviteter, med hjälp av olika verktyg och tekniker för att stjäla, avslöja, ändra eller förstöra data. Naturligtvis, allt eftersom tiden går, kan hackare utföra olika typer av skadliga operationer på Internet för fördelaktiga avsikter och vandalism.

Hackare har utforskat olika metoder för att infiltrera offrets system. Ibland kan det utvecklas för att urskillningslöst attackera målet och ingen vet vem som blir nästa offer.

Det finns tre huvudsakliga motiv som utlöser cyberkriminella:

Dessa angripare tenderar att söka pengar genom stöld eller utpressning. De kan stjäla din data för affärsutbyte, hacka sig in på ett bankkonto för att stjäla pengar direkt eller utpressa offer.

Dessa hackare har normalt specifika mål för att starta attacken, till exempel deras motståndare. Ett personligt agg tenderar att vara en viktig orsak till denna aktivitet. Företagsspionage kan stjäla immateriella rättigheter för att få en orättvis fördel gentemot konkurrenterna. Vissa hackare kommer att utnyttja ett systems sårbarheter för att varna andra om dem.

Dessa hackare är oftast mer skickliga yrkesmän. De kan tränas och sedan involveras i cyberkrigföring, cyberterrorism eller hacktivism. De attackerande målen fokuserar på fiendens statliga myndigheter eller kritisk infrastruktur.

Mer eller mindre kan människor stöta på vissa cyberattacker omedvetet. Så, vilka är de vanligaste typerna av cyberattacker? För att hjälpa dig att bättre särskilja olika typer kommer nästa del att illustrera dem en efter en.

Vanliga typer av cyberattacker

Cyberattacker har ökat, med digitaliseringen av företag som har blivit mer och mer populär de senaste åren. Det finns dussintals typer av cyberattacker och vi kommer att lista några vanliga typer som krånglar människor mycket.

Skadlig programvara attacker

Skadlig programvara framstår ofta som skadlig programvara för att utföra en rad oteoretiserade åtgärder på offrets system. Proceduren är utformad för att skada en dator, server, klient eller datornätverk och infrastruktur.

Det är svårt att lägga märke till dessa rörelser och enligt deras avsikter och infiltrerande metoder kan de kategoriseras i några olika typer, inklusive virus, maskar, trojaner, adware, spionprogram, ransomware, etc.

De angivna exemplen är de vanligaste problemen som människor kan stöta på. Under åren med den snabba utvecklingen av elektronisk kommunikation har det blivit en attackkanal av nya slag, som e-post, text, sårbara nätverkstjänster eller komprometterade webbplatser.

Om du vill veta hur du identifierar tecknen på skadlig programvara på datorer, kommer det här inlägget att vara användbart: Vad är ett möjligt tecken på skadlig programvara på datorn? 6+ symtom .

Nätfiskeattacker

Nätfiskeattacker innebär ofta att dina känsliga data, särskilt dina användarnamn, lösenord, kreditkortsnummer, bankkontouppgifter etc., utsätts för hackare. De kan använda och sälja den informationen för fördelar. De flesta människor fastnar lätt i denna fallgrop på grund av okända e-postmeddelanden, länkar eller webbplatser.

Spear-phishing attacker

Nätfiske är en allmän term för cyberattacker som utförs via e-post, SMS eller telefonsamtal för att lura massor av människor, medan om denna attack har ett specifikt offermål, kallar vi det spjutfiske. De attackerande kanalerna är modifierade för att specifikt adressera det offret, vilket kräver mer eftertanke och tid att uppnå än nätfiske.

Whale-phishing attacker

Whale-phishing attack är en mycket riktad phishing attack. I likhet med spjutfiske-attacken inträffar det när en angripare använder spjutfiskemetoder för att gå efter ett stort, högprofilerat mål, som ledande befattningshavare.

De kan maskera sig som betrodda enheter så att offer kan dela mycket känslig information med ett bedrägligt konto.

Distributed Denial-of-Service Attacks (DDoS)

DDoS-attacken är en cyberattack som är utformad för att påverka eller överväldiga tillgängligheten för ett målsystem genom att generera ett stort antal paket eller förfrågningar. På samma sätt kan en DoS-attack (Denial of Service) göra samma sak för att stänga av en maskin eller ett nätverk, vilket gör det otillgängligt för de avsedda användarna.

Dessa två attacker har något annorlunda och om du vill lära dig om det kan du läsa det här inlägget: DDoS vs DoS | Vad är skillnaden och hur man förhindrar dem .

Cross-Site Scripting (XSS) attacker

Under denna process injicerar en angripare ett skadligt körbart skript i koden för en betrodd applikation eller webbplats, skickar sedan en skadlig länk till användaren och lurar användaren att klicka på länken för att starta en XSS-attack.

Sedan kommer den transformerade applikationen eller webbplatsen att starta den skadliga länken på grund av brist på korrekt datasanering, och då kan angripare stjäla användarens aktiva sessionscookie.

Man-in-the-Middle (MITM) attacker

Som namnet antyder innebär en man-in-the-middle-attack att angriparen är mitt i en konversation mellan en användare och en applikation för att avlyssna den personliga informationen. Normalt sett kommer hackarna att sätta sina mål till användare av finansiella applikationer, e-handelssajter etc.

Botnät

Till skillnad från andra attacker är botnät datorer som har infekterats av skadlig programvara och är under kontroll av angripare. Dessa botnätdatorer kan styras för att utföra en rad olagliga operationer, som att stjäla data, skicka skräppost och DDoS-attacker.

Barriären för att skapa ett botnät är också tillräckligt låg för att göra det till en lukrativ verksamhet för vissa mjukvaruutvecklare. Det är därför det har blivit en av de vanligaste attackerna.

Ransomware

Ransomware är skadlig programvara som kan infiltrera ditt system och kryptera dina filer för att stoppa användarnas åtkomst till filer på sina datorer. Då kommer hackare att kräva en lösensumma för dekrypteringsnyckeln. Alternativt kommer en del lösen att låsa systemet utan att skada några filer tills en lösensumma har betalats.

SQL-injektionsattacker

Denna attack kan söka efter sårbarheten i webbsäkerheten och använda tekniken för kodinjektion för att störa de frågor som ett program gör till sin databas. Denna typ av attack fokuserar på att attackera webbplatser men kan också användas för att attackera alla typer av SQL-databas.

Zero-Day Exploat

Zero-day exploateringen är en bred term för att beskriva de attackaktiviteter där hackare kan dra fördel av dessa säkerhetsbrister för att utföra en system-/webb-/mjukvaraattack. Zero-day betyder att offren eller mjukvaruleverantören inte har tid att reagera och åtgärda detta fel.

URL tolkning

Denna typ av attack kan också kallas URL-förgiftning. Hackare manipulerar och modifierar ofta URL:en genom att ändra innebörden samtidigt som syntaxen behålls intakt. På så sätt kan angripare komma åt och undersöka en webbserver och hämta mer information. Denna typ av attack är extremt populär på CGI-baserade webbplatser.

DNS-spoofing

Domännamnsserver (DNS) spoofing kan lura människor till en bedräglig, skadlig webbplats genom att manipulera DNS-poster. Ibland kanske du upptäcker att din riktade webbplats kommer att omdirigeras till en ny sida som ser ut precis som där du vill gå.

Det kan dock vara en fallgrop som hackare sätter för att få dig att logga in på ditt äkta konto och avslöja mer känslig information. De kan ta tillfället i akt att installera virus eller maskar på ditt system, vilket kan orsaka oväntade resultat.

Brute Force Attacker

Brute force attacker innebär att någon person, det kan vara en främling, hackare eller fientlig, försöker komma åt offrets dator genom att prova alla lösenord som de tror att offret kan ställa in för datorn.

Vanligtvis, innan de gör det, kommer hackare att spåra alla ledtrådar på dina sociala medier och onlineinformation för att härleda ditt lösenord. Så, exponera inte din personliga information för allmänheten.

Trojan hästar

Den trojanska hästen klär sig ofta som legitim och ofarlig programvara, men när viruset väl har aktiverats kan det trojanska viruset få cyberbrottslingar att spionera på dig, stjäla dina data och komma åt ditt system. Om du vill veta mer om det kan du läsa det här inlägget: Vad är ett trojanskt virus? Hur man utför trojanska virusborttagning .

Hur förhindrar man cyberattacker?

Efter att ha känt till de vanliga exemplen på cyberattacker kanske du undrar hur du kan förhindra cyberattacker effektivt. Det finns några användbara tips du kan tänka på.

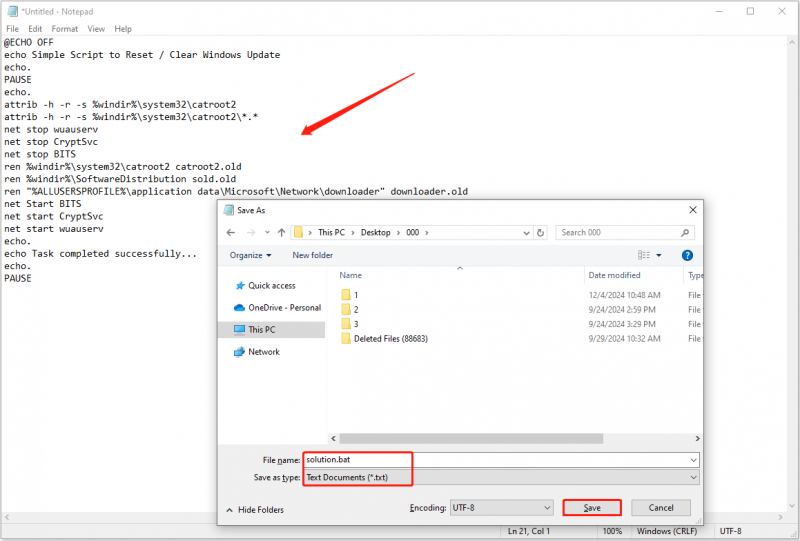

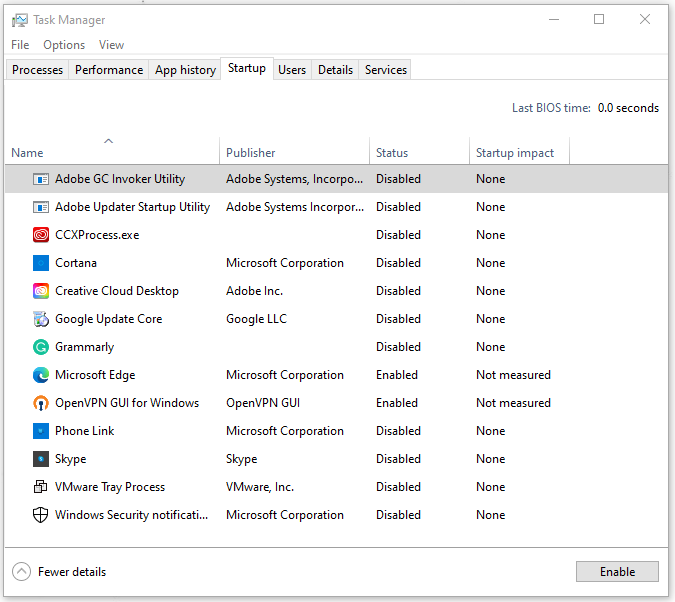

Tips 1: Håll dina Windows och programvara uppdaterade

Det är nödvändigt att hålla din programvara och ditt system uppdaterade. Utgivna uppdateringar kan inte bara tillhandahålla avancerade och helt nya funktioner utan även fixa vissa system- eller programvarubuggar och säkerhetsproblem som upptäckts i tidigare tester. Om du lämnar uppdateringen åt sidan kan hackare hitta dessa svagheter och ta chansen att infiltrera ditt system.

Tips 2: Installera en brandvägg

Windows har sin inbyggda brandvägg och antivirus och det är bättre att du har det riktiga skyddet på hela tiden. Funktionerna kan bättre skydda din dator från cyberattacker. Men räcker det för att skydda dig mot alla attacker utifrån? Du kan läsa det här inlägget för mer information: Är Windows Defender tillräckligt? Fler lösningar för att skydda datorn .

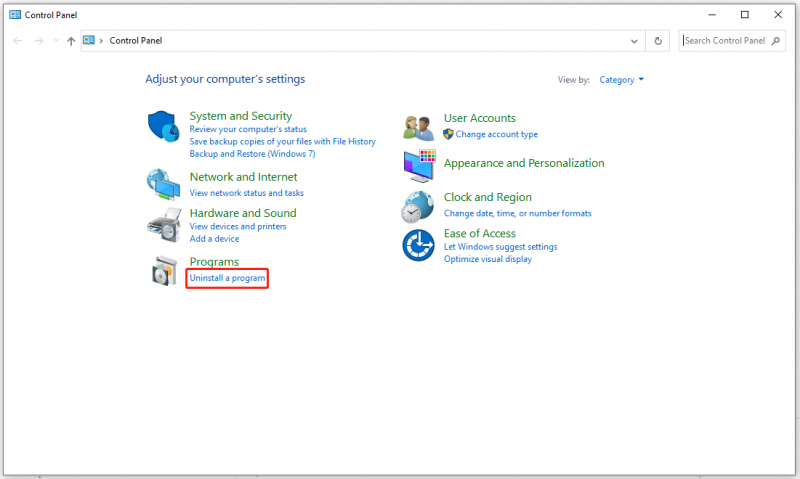

Bortsett från det kan du välja att installera andra pålitligt antivirus från tredje part eller brandvägg för att stärka skyddsskölden.

Tips 3: Använd Multi-Factor Authentication

Vad är en multifaktorautentisering (MFA)? Det är en kärnkomponent i en stark identitets- och åtkomsthanteringspolicy. Under denna inloggningsprocess kräver denna MFA att användarna anger mer information än bara ett lösenord, vilket kan skydda personuppgifter från att nås av en obehörig tredje part.

Tips 4: Säkerhetskopiera data regelbundet

Det är ett av de viktigaste stegen för att skydda dina viktiga data – gör en regelbunden säkerhetskopiering. Vid cyberattacker behöver du din säkerhetskopiering av data för att undvika allvarliga driftstopp, förlust av data och allvarliga ekonomiska förluster.

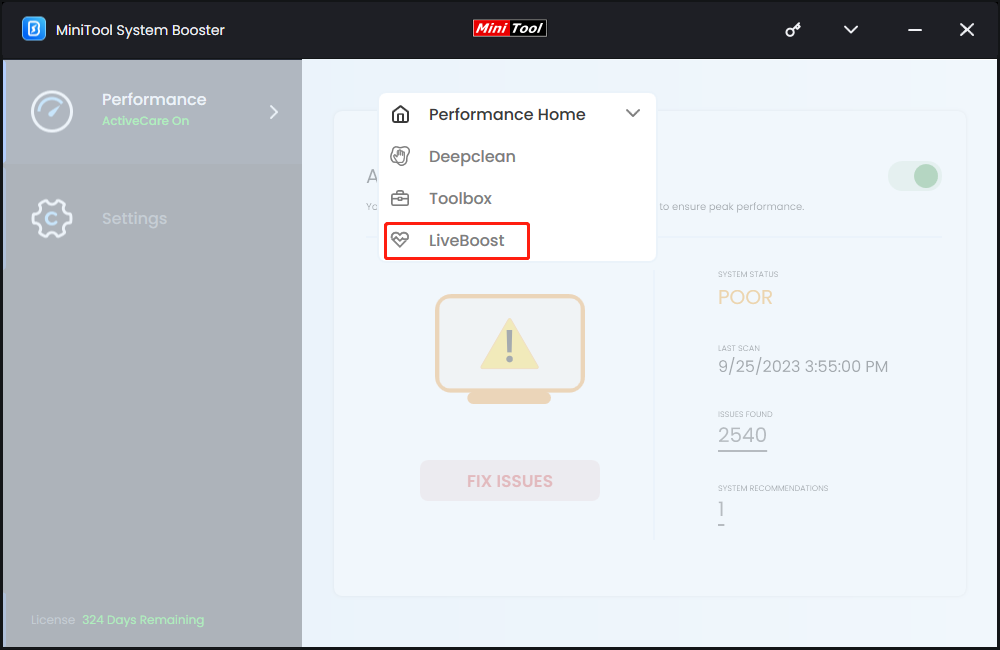

Vissa människor kommer att glömma att slutföra denna uppgift och tycka att det är betungande. Oroa dig inte. Du kan lita på den här proffsen programvara för säkerhetskopiering – MiniTool ShadowMaker – till backup filer , mappar, partitioner, diskar och ditt system.

Dessutom är det värt att prova säkerhetskopieringsschemat och schemainställningarna för att konfigurera en automatisk säkerhetskopiering . Du kan ställa in din automatiska säkerhetskopiering så att den startar dagligen, veckovis, månadsvis eller vid händelse och prova en inkrementell eller differentiell säkerhetskopiering för att spara dina resurser.

Ladda ner och installera det här programmet på din PC och prova detta i 30 dagar gratis.

MiniTool ShadowMaker testversion Klicka för att ladda ner 100 % Rent & Säkert

Steg 1: Starta programmet och klicka Fortsätt rättegången att gå vidare.

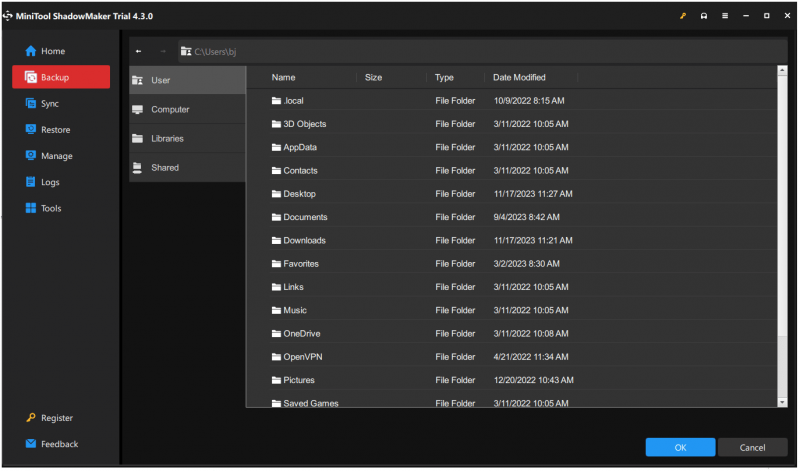

Steg 2: I Säkerhetskopiering fliken, klicka på KÄLLA för att välja vad du vill säkerhetskopiera och gå sedan till DESTINATION avsnitt för att välja var säkerhetskopian ska lagras, inklusive Användare, dator, bibliotek och delad .

Steg 3: Sedan klickar du på alternativ funktionen för att konfigurera säkerhetskopieringsinställningarna och klicka Säkerhetskopiera nu för att starta den direkt efter att allt har ställts in.

Tips 5: Byt regelbundet och skapa starka lösenord

Det är bättre att byta lösenord regelbundet och använda ett starkare lösenord, som några speciella symboler och olika siffror plus ordkombinationer. Använd inte vissa nummer relaterade till din personliga information, såsom födelsedag eller telefonnummer, vilket är lätt att härleda.

Tips 6: Använd säkert Wi-Fi

Vissa människor är vana vid att ansluta till något okänt Wi-Fi offentligt när de arbetar på ett café. Det är inte alls säkert. Alla enheter kan bli infekterade genom att ansluta till ett nätverk och detta offentliga Wi-Fi kan enkelt hackas omedvetet. Du måste vara försiktig.

Slutsats:

Vad är en cyberattack? Efter att ha läst det här inlägget kan du ha en övergripande bild av cyberattacker. Den här fullständiga guiden är användbar för att hjälpa dig att särskilja olika typer av cyberattacker och hitta rätt sätt att förhindra dem.

Inför de ökande cybersäkerhetsproblemen är det första och främsta du bör göra att förbereda en backupplan för dina viktiga data. MiniTool ShdowMaker är vad vi rekommenderar. Om du har några problem med detta verktyg kan du kontakta oss via [e-postskyddad] .

![3 metoder för att fixa Ntfs.sys Blue Screen of Death på Windows 7/8/10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/29/3-methods-fix-ntfs.png)

![Full guide - Hur man loggar ut från Fortnite på PS4 / Switch [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/45/full-guide-how-sign-out-fortnite-ps4-switch.png)

![Hur man laddar ner Snap Camera för PC/Mac, installerar/avinstallerar den [MiniTool Tips]](https://gov-civil-setubal.pt/img/news/02/how-to-download-snap-camera-for-pc/mac-install/uninstall-it-minitool-tips-1.png)

![4 sätt att inte öppna en session för den virtuella maskinen [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/86/4-ways-failed-open-session.png)

![Hur visar jag Windows Experience Index på Windows 10? [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/81/how-view-windows-experience-index-windows-10.jpg)